CyberRisikoCheck nach DIN SPEC 27076 – IT-Sicherheit für kleine Unternehmen

Kleine und Kleinstunternehmen (KKU) – Rückgrat der Wirtschaft

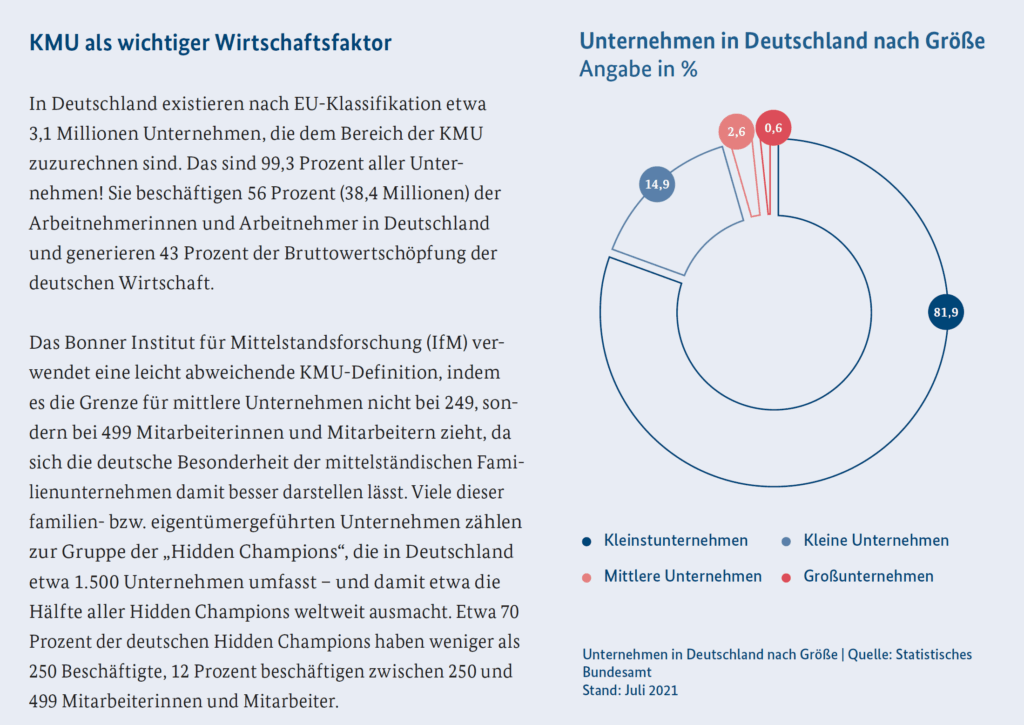

Wenn von kleinen und Kleinstunternehmen (KKU) die Rede ist, sind damit die ganz „Kleinen“ im Geschäftsleben gemeint – vom Solo-Selbständigen bis zu Betrieben mit unter 50 Mitarbeitern. Formal werden Kleinstunternehmen oft als solche unter 10 Beschäftigten definiert, kleine Unternehmen als 10 bis 49 Beschäftigte. In Deutschland gehören unglaubliche über 99 % aller Unternehmen zum Mittelstand (KMU), und der allergrößte Teil davon sind Kleinstbetriebe[1]. Rund 80 % aller deutschen Firmen haben weniger als 10 Mitarbeiter[1]. Diese kleinen Betriebe bilden das Rückgrat der Wirtschaft und sind in fast jeder Branche zu finden. Doch genau diese Unternehmen stehen vor besonderen Herausforderungen, wenn es um ihre IT- und Informationssicherheit geht.

KKUs haben meist keine eigenen IT-Abteilungen und oft auch kein großes Budget für komplexe Sicherheitsmaßnahmen. Häufig kümmert sich der Inhaber oder eine einzelne beauftragte Person „nebenbei“ um Computer, Webseiten und Co. – professionelle IT-Sicherheit bleibt da leicht auf der Strecke. Dabei sind sich viele Chefs kleiner Firmen der Gefahr durchaus bewusst, fühlen sich aber überfordert: Es fehlen Zeit, Geld und Fachwissen, um die umfangreichen Standards großer Konzerne umzusetzen[3]. Die Folge: Man bleibt unter dem notwendigen Sicherheitsniveau und wird zum leichten Opfer für Cyberkriminelle. Bevor wir schauen, wie der CyberRisikoCheck hier helfen kann, werfen wir einen Blick auf die Risiken, denen gerade kleine Unternehmen ausgesetzt sind.

Hohe Risiken für kleine Firmen in der Cyber-Welt

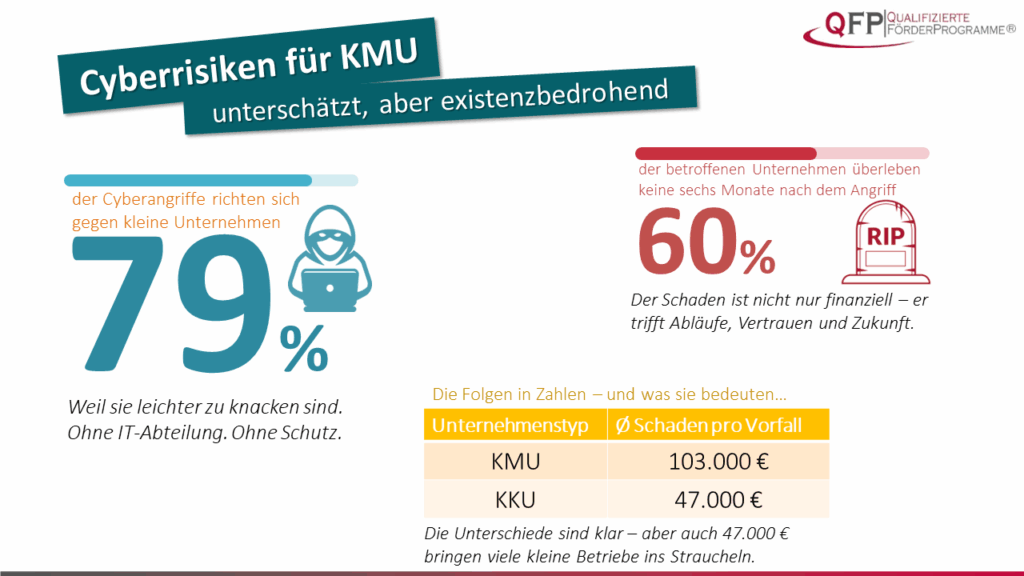

Vielleicht denkst du: „Warum sollte ein Hacker ausgerechnet meine kleine Firma angreifen? Bei mir gibt es doch kaum etwas zu holen.“ Leider zeigt die Statistik ein anderes Bild. Der Großteil aller Cyberangriffe trifft kleine und mittlere Unternehmen, einfach weil es dort oft die geringste Gegenwehr gibt[5]. Angreifer wissen, dass viele KKUs keine ausgefeilten Abwehrmaßnahmen haben – also sind sie leichte Beute. Es geht den Kriminellen nicht unbedingt um Millionenbeträge, sondern um die schiere Masse an schwachen Zielen. Gerade Ransomware-Erpresser zum Beispiel verschlüsseln lieber zehn kleine Firmen erfolgreich als eine große, weil die Erfolgsquote höher ist und oft kein Profi dazwischenfunkt.

Hinzu kommt: IT-Ausfälle können für kleine Betriebe schnell existenzbedrohend werden. Wenn der einzige Firmenlaptop wegen Malware gesperrt ist oder wichtige Auftragsdaten verlorengehen, steht der ganze Betrieb still. Viele Inhaber haben kein zweites System in petto. Die Folgen eines Cyberangriffs – ob durch Hacker oder Schadsoftware – sind gravierend: von Umsatzausfällen über Kosten für Wiederherstellung bis hin zu Vertrauensverlust bei Kunden. Studien warnen sogar, dass etwa 60 % der kleinen Unternehmen einen schweren Cyberangriff nicht überleben und binnen sechs Monaten schließen müssen[6]. Das liegt weniger an möglichen Strafgeldern, sondern an den Folgen: Betriebsstillstand, Datenverlust, Rufschädigung – Kunden springen ab, Aufträge bleiben aus, und irgendwann geht das Geld aus.

Diese Zahlen sind alarmierend, aber sie sollen dich nicht entmutigen – im Gegenteil. Sie zeigen, wie wichtig vorbeugende Maßnahmen sind. Und das Gute ist: Du kannst etwas tun, auch ohne selbst IT-Experte zu sein. Bevor wir zur Lösung kommen, noch ein wichtiger Punkt: Nicht nur professionelle Hacker bedrohen deine Informationen, sondern auch ganz alltägliche Risiken.

Mehr als Hacker – auch alltägliche Gefahren bedenken

Wenn wir von Informationssicherheit sprechen, geht es nicht nur um Viren, Trojaner & Co. Gefahr droht auch durch ganz reale Alltagsvorfälle. Stell dir folgende Szenarien vor: Ein Rohrbruch flutet das Büro und zerstört Rechner und Akten. Ein Blitzschlag legt die IT lahm. Ein Mitarbeiter löscht versehentlich wichtige Dateien oder konfiguriert etwas falsch. Oder ein Einbruchdiebstahl – das teure Firmen-Notebook wird gestohlen. All diese Ereignisse haben nichts mit Cyberkriminellen zu tun, können aber genauso verheerende Auswirkungen haben wie ein Hackerangriff.

Gerade kleine Betriebe sind oft nicht auf solche Notfälle vorbereitet. Gibt es Backups aller wichtigen Daten, falls mal etwas unwiederbringlich verloren geht? Weißt du, wer verantwortlich ist, wenn die IT ausfällt und wie dann der Betrieb weitergehen kann? Sind grundlegende Regeln und Zuständigkeiten für IT-Notfälle festgelegt? Oft lautet die ehrliche Antwort: nein. Die realen Gefahren – ob Feuer, Wasser, Hardware-Defekt oder menschliches Versehen – gehören aber ebenso ins Sicherheitskonzept wie die Abwehr von Hackern.

Das Schutzkonzept für kleine Unternehmen muss also breit gefasst sein: Es geht darum, deine digitalen Werte gegen alle Risiken zu sichern. Genau hier setzt der Cyber-Risiko-Check an: Er hilft dir, alle wichtigen Themen im Blick zu behalten – von Cyber-Angriffen bis Naturkatastrophen – und zeigt auf, wo Handlungsbedarf besteht. Doch warum braucht es dafür einen speziellen „Check“? Reichen nicht die vielen Checklisten und Ratgeber, die schon existieren?

Warum Checklisten alleine oft nicht ausreichen

Natürlich gibt es bereits zahlreiche IT-Sicherheits-Checklisten und Anleitungen im Internet. Doch viele kleine Unternehmer haben die Erfahrung gemacht, dass solche Listen in der Praxis nicht viel bringen, weil sie zu allgemein oder unverständlich sind. Häufig sind sie voller Fachbegriffe („Hast du ein IDS/IPS in deiner DMZ implementiert?“) – da raucht einem Nichtexperten schnell der Kopf. Ohne jemanden, der das „Fachchinesisch“ übersetzt, bleibt unklar, was konkret zu tun ist. Man macht vielleicht brav Häkchen auf der Liste, ohne wirklich zu verstehen, was dahintersteckt. Im schlimmsten Fall wiegt man sich in falscher Sicherheit, obwohl wichtige Lücken offen sind.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat erkannt, dass klassische Standards und Checklisten für Kleinbetriebe unpraktikabel sind[3]. Der etablierte IT-Grundschutz des BSI oder die Norm ISO/IEC 27001 füllen hunderte Seiten an Anforderungen – das überfordert Unternehmen mit unter 50 Mitarbeitern völlig[7]. Viele dieser Firmen haben sich mit systematischer Informationssicherheit bisher kaum befasst und sind sich ihrer eigenen Risiken gar nicht richtig bewusst[8]. Ein Wälzer mit 800 Seiten an Vorschriften schreckt mehr ab, als dass er hilft. Was fehlte, war ein praxisnaher Ansatz, der speziell auf kleine Organisationen zugeschnitten ist – verständlich, bezahlbar und effektiv.

Genau um diese Lücke zu schließen, wurde der Cyber-Risiko-Check nach DIN SPEC 27076 entwickelt. Anstatt dich mit unverständlichen Papieren allein zu lassen, setzt er auf persönliche Beratung und ein standardisiertes Verfahren, das deine Sprache spricht. Schauen wir uns an, was es damit auf sich hat.

Cyber-Risiko-Check nach DIN SPEC 27076 – eine passgenaue Lösung

Der Cyber-Risiko-Check ist das Ergebnis eines BSI-Projekts, das zusammen mit dem Mittelstandsverband (BVMW) und weiteren Partnern 2022/2023 erarbeitet wurde. Im Mai 2023 wurde die neue DIN SPEC 27076 veröffentlicht – eine Art „Standard-Light“ speziell für die IT-Sicherheitsberatung kleiner Unternehmen. Diese DIN-Spezifikation definiert einen einheitlichen Beratungsprozess, der gewährleisten soll, dass kleine Betriebe eine qualifizierte und vergleichbare Sicherheits-Überprüfung erhalten, egal an welchen Dienstleister sie sich wenden[11]. Der Cyber-Risiko-Check ist also kein Produkt eines einzelnen Anbieters, sondern ein branchenweit abgestimmtes Verfahren, unterstützt vom BSI und genormt vom Deutschen Institut für Normung (DIN).

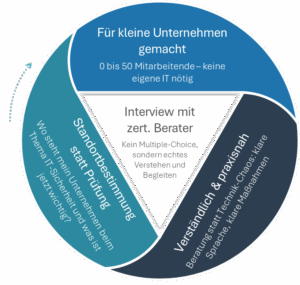

Das Ziel: Kleine Firmen sollen niederschwellig und ohne großen Aufwand ihren Status in Sachen IT-Sicherheit bestimmen können. Anders gesagt: Es soll zumindest „das vertretbare absolute Minimum an Informationssicherheit“ erreicht werden[12], das ein Unternehmen haben sollte, um die häufigsten Gefahren abwehren zu können. Der Cyber-Risiko-Check ist explizit für Betriebe bis 50 Mitarbeiter gedacht – also genau für jene, für die ein vollständiges ISMS (Informationssicherheits-Managementsystem) sonst schwierig oder unmöglich wäre. Statt einer trockenen Checkliste bekommst du ein individuelles Interview, in dem auf deine Situation eingegangen wird. Im Grunde eine maßgeschneiderte Mini-Beratung, standardisiert durchgeführt, damit nichts Wichtiges übersehen wird.

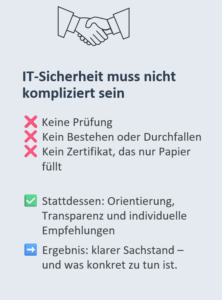

Wichtig zu wissen: Der Cyber-Risiko-Check ist keine offizielle Zertifizierung[15]. Du bekommst danach kein Siegel „ISO 27076 zertifiziert“ oder so etwas – und das soll es auch gar nicht sein. Vielmehr geht es darum, eine Standortbestimmung und konkrete Handlungsempfehlungen zu erhalten[15]. Es ist also kein Bestehen oder Durchfallen, sondern ein ehrlicher Bericht: Wo stehe ich und was sollte ich als Nächstes tun? Für kleine Unternehmen ist das eine ideale Einstiegsmaßnahme[15], um überhaupt in das Thema IT-Sicherheit hineinzukommen.

So läuft der Cyber-Risiko-Check ab

Keine Sorge: Der Cyber-Risiko-Check ist weder kompliziert noch zeitintensiv. Im Kern geht es um ein Interview von circa ein bis zwei Stunden[16]. Dieses Gespräch führst du mit einem vom BSI geschulten IT-Sicherheitsberater – zum Beispiel mit den von mitsicherheit.online, der für den CyberRisikoCheck zertifiziert ist. Der Berater stellt dir verständliche Fragen rund um die IT in deinem Unternehmen. Dabei werden 27 Anforderungen in sechs Themenbereichen abgeklopft[17]. Keine Angst vor dem Wort Anforderungen – es geht nicht darum, ob du irgendwelche Normkapitel kennst, sondern um praxisnahe Punkte, wie zum Beispiel:

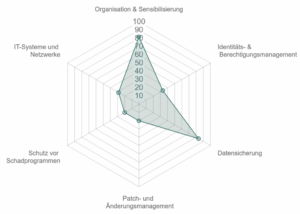

- Organisation & Sensibilisierung: Gibt es klare Zuständigkeiten für IT-Themen und Notfälle? Gibt es Regeln oder Schulungen, damit Mitarbeiter sicher mit IT umgehen?

- Identitäts- und Berechtigungsmanagement: Wie werden Passwörter verwaltet? Wer hat Zugriff auf welche Daten und Systeme?

- Datensicherung (Backup): Werden wichtige Daten regelmäßig gesichert? Wo liegen die Backups und wer kann darauf zugreifen?

- Patch- und Änderungsmanagement: Werden Updates für Software und Systeme zeitnah eingespielt? Wie behältst du den Überblick über Änderungen an der IT?

- Schutz vor Schadprogrammen: Welche Schutzmaßnahmen gibt es gegen Viren, Trojaner & Co? Läuft ein aktueller Virenschutz, eine Firewall etc.?

- IT-Systeme und Netzwerke: Wie ist dein Netzwerk aufgebaut? Sind WLAN und Remote-Zugänge (VPN, Homeoffice) abgesichert?

Du merkst, das sind ganz konkrete, greifbare Themen – genau die Bereiche, in denen kleine Firmen oft Schwachstellen haben. Der Berater wird mit dir anhand von Leitfragen diese Felder durchgehen. Du beschreibst, wie es bei dir aktuell läuft („Wir sichern die Daten ab und zu manuell auf einer externen Festplatte…“). Für jede Antwort vergibt der Berater Punkte nach einem vorgegebenen Schema[18]. Dieses Punktesystem ist Teil der DIN SPEC, damit am Ende eine objektive Bewertung herauskommt.

Das Tolle ist: Während dieses Interviews bekommst du bereits jede Menge Tipps und Erklärungen. Weil es ein Gespräch ist, kannst du jederzeit nachfragen, wenn du etwas nicht verstehst. Der Berater übersetzt Fachbegriffe in Alltagsdeutsch („Damit meine ich: Haben Sie ein Backup, also eine Sicherheitskopie Ihrer Daten, falls mal was passiert?“) und gibt sofort Hinweise, was man besser machen könnte. Es ist also kein Verhör, sondern eher ein geführter Sicherheits-Check-up mit Lerneffekt. Viele Unternehmer sind nach so einem Gespräch schon um einiges schlauer und verstehen erstmals, wo ihre größten Risiken liegen.

Was der Ergebnis-Bericht enthält

Nach Abschluss des Interviews lässt der Berater nicht einfach einen Stapel Notizen da und geht, sondern du bekommst einen ausführlichen Bericht in Schriftform. Dieser Ergebnisbericht fasst schwarz auf weiß zusammen, wo dein Unternehmen steht und was zu tun ist. Konkret enthält der Bericht laut Standard:

- Eine Übersicht deines IT-Sicherheitsstatus – häufig in Form einer Art Spinnennetz-Diagramm (Radar-Diagramm), das auf einen Blick zeigt, in welchen Bereichen du schon gut aufgestellt bist und wo Lücken sind[19]. So siehst du grafisch, wie deine Punkte in den Themenbereichen verteilt sind.

- Die erreichte Punktzahl insgesamt und pro Bereich[20]. Das ist aber nicht als Schulnote gedacht, sondern als Orientierung, wo man steht.

- Konkrete Handlungsempfehlungen zu jeder Anforderung, die nicht (ausreichend) erfüllt ist[21][22]. Hier liegt der größte Wert des Berichts: Für jede Schwachstelle bekommst du einen Tipp, was du verbessern solltest. Diese Empfehlungen sind standardisiert nach DIN SPEC, d.h. sie folgen Best Practices und sind verständlich formuliert. Es kann z.B. dort stehen: „Regelmäßige Datensicherungen einführen – mindestens wöchentlich ein komplettes Backup aller Geschäftsdaten auf einem externen Speicher, der außerhalb des Büros aufbewahrt wird.“

- Priorisierung der Maßnahmen: Die Liste der Empfehlungen ist in sinnvolle Reihenfolge gebracht – oft nach Dringlichkeit oder Aufwand[22]. Du erkennst also, welche Baustellen du zuerst angehen solltest, weil dort das Risiko am größten ist.

- Hinweise auf Fördermittel und Unterstützung: Ein großer Pluspunkt – der Bericht enthält auch Angaben dazu, welche staatlichen Förderprogramme du nutzen kannst, um die empfohlenen Sicherheitsmaßnahmen umzusetzen[22]. Oft gibt es ja Zuschüsse oder Förderkredite für IT-Sicherheit. Die DIN SPEC sieht vor, dass passende Fördermöglichkeiten (auf Bundes-, Landes- oder regionaler Ebene) gleich mit angegeben werden[23]. So weißt du direkt, ob z.B. „Go-digital“ vom Bundeswirtschaftsministerium oder ein Landesprogramm einen Teil der Kosten übernimmt.

Zusätzlich zu diesen Kernpunkten enthält der Bericht meist einen Tabellen-Anhang, wo alle Ergebnisse im Detail aufgelistet sind (Themenbereich, einzelne Frage/Anforderung, deine Bewertung/Punktzahl, empfohlene Maßnahme – schön übersichtlich). Und wie erwähnt, gibt es oft noch einen extra Anhang nur zu Fördermöglichkeiten, teils nach Bundesland sortiert[24]. Das ist Gold wert, denn gerade kleine Unternehmen wissen oft gar nicht, dass es für IT-Sicherheit finanzielle Unterstützung gibt.

Mit diesem Bericht hast du gewissermaßen einen Fahrplan in der Hand: Du siehst genau, wo Handlungsbedarf besteht und was du tun kannst, um dich zu verbessern. Und das auf vielleicht zwei bis drei Seiten zusammengefasst, anstatt dich durch 800 Seiten Normtext kämpfen zu müssen.

Von der Analyse zur Umsetzung: Wie es weitergeht

Nun magst du dich fragen: „Schön und gut, so ein Bericht – aber was fang ich damit an? Ich bin ja immer noch kein IT-Sicherheitsexperte.“ Keine Sorge, du sollst natürlich nicht alles selbst umsetzen (außer du möchtest). Der Cyber-Risiko-Check hilft dir vor allem dabei, die richtigen nächsten Schritte einzuleiten. Hier ein paar Tipps, wie du den Bericht optimal nutzt:

- Prioritäten setzen: Schau dir an, welche Empfehlungen als besonders dringend markiert sind. Zum Beispiel könnte da stehen, dass du dringend regelmäßige Backups einführen solltest, weil das gerade völlig fehlt – das hättest du dann ganz oben auf der To-do-Liste. Andere Dinge wie ein komplexeres Berechtigungskonzept haben vielleicht geringere Priorität und können als Projekt für später eingeplant werden.

- IT-Dienstleister einbeziehen: Falls du einen externen IT-Betreuer oder eine betreuende Firma hast, nimm den Bericht mit zu einem Gespräch. Erkläre, dass du unabhängig deine Sicherheit hast checken lassen und nun konkrete Punkte verbessern willst. Gute IT-Dienstleister werden froh sein, solch einen klaren Auftrag zu bekommen. Anhand des Berichts können sie dir gezielte Angebote machen, was die Umsetzung der Maßnahmen kostet – z.B. Einrichtung eines Backupsystems, Firewall-Upgrade, Schulung für Mitarbeiter etc.

- Neutralität nutzen: Hast du bisher noch keinen festen IT-Partner, kannst du mit dem Bericht auch verschiedene Anbieter vergleichen. Weil der Cyber-Risiko-Check standardisiert ist, wissen auch Dienstleister, was damit gemeint ist[25]. Du kannst also z.B. bei zwei, drei IT-Firmen anklopfen und sagen: „Hier ist der Bericht – könnt ihr mir anbieten, diese empfohlenen Maßnahmen umzusetzen?“ Alle werden sich auf die gleiche Ausgangslage beziehen. Das verhindert, dass dir jemand unnötigen Kram verkauft, den du gar nicht brauchst. Du entscheidest, wer dein Vertrauen bekommt, und hast eine unabhängige Basis für die Beratung.

- Fördergelder nutzen: Ganz wichtig – schau dir den Teil mit den Fördermöglichkeiten genau an. Viele kleine Unternehmen lassen Geld liegen, weil sie gar nicht wissen, dass z.B. 50 % der Beratungskosten vom Staat übernommen werden können[26]. Programme wie “Digitalisierungsprämie” fördern aktuell Beratungen und Umsetzungsmaßnahmen im Bereich IT-Sicherheit zur Hälfte[26]. Auch manche Bundesländer legen Programme auf, die gezielt kleine Betriebe bei der Digitalisierung und Sicherheit unterstützen[26]. Das heißt konkret: Wenn z.B. ein neues Backup-System 5.000 € kostet, könnte über Zuschüsse möglicherweise die Hälfte davon gefördert sein. Im Bericht steht drin, worauf du Anspruch haben könntest – diese Hinweise solltest du unbedingt verfolgen! Gemeinsam mit deinem IT-Dienstleister oder Berater kannst du dann die Anträge stellen, damit du die finanzielle Hilfe bekommst.

Durch diese nächsten Schritte wird aus dem „Check” echte Tatkraft. Der Cyber-Risiko-Check liefert dir Transparenz und Expertise, aber umgesetzt werden müssen die Maßnahmen natürlich im Anschluss. Du stehst dabei aber nicht allein: Der Bericht nimmt dich an die Hand, und oft hilft dir der gleiche Berater oder ein IT-Partner auch bei der Umsetzung. Viele Unternehmen wiederholen nach einiger Zeit den Check – quasi als Erfolgskontrolle – oder machen daraus einen regelmäßigen Gesundheitscheck für die IT. So kannst du nachvollziehen, ob dein Sicherheitsniveau gestiegen ist.

Fazit: Große Chancen trotz großer Gefahren

Die digitale Welt mag voller Bedrohungen sein – gerade für kleine und Kleinstunternehmen – doch mit dem richtigen Ansatz sind diese Gefahren beherrschbar. Der Cyber-Risiko-Check nach DIN SPEC 27076 zeigt eindrucksvoll, dass IT- und Informationssicherheit auch für die „Kleinen“ machbar ist, wenn man sie verständlich und praxisnah angeht. Du musst kein Experte sein, um den Grundschutz für dein Unternehmen zu erreichen. Mit externer Unterstützung und standardisierten Leitlinien kannst du Schritt für Schritt dein Schutzniveau erhöhen.

Für dich als Inhaber oder Geschäftsführer eines kleinen Betriebs bedeutet das: Du kannst aktiv etwas tun, statt zu hoffen, niemals Ziel eines Angriffs zu werden. Der Aufwand bleibt überschaubar – ein Gespräch, das ein bis zwei Stunden deiner Zeit kostet, und du erhältst Klarheit über deine Risiken und konkrete Empfehlungen. Dieses Wissen versetzt dich in die Lage, gezielt in die Sicherheit zu investieren, ohne Geld in unpassende Maßnahmen zu stecken. Jeder umgesetzte Verbesserungspunkt erhöht die Widerstandskraft deines Unternehmens: Sei es das Backup, das im Notfall deine Existenz rettet, oder die Schulung, die verhindert, dass Mitarbeiter auf Phishing hereinfallen.

Lass dich von düsteren Schlagzeilen nicht lähmen. Ja, Cyberangriffe können enormen Schaden anrichten, und kleine Firmen sind oft im Visier. Aber gerade deswegen gibt es Initiativen wie den CyberRisikoCheck. Sie sollen dir Mut machen und Hilfe an die Hand geben, bevor etwas passiert. Prävention ist der beste Schutz – und mit den richtigen Werkzeugen ist Prävention absolut machbar. Nutze diese Chance: Nimm die Unterstützung an, wie sie z.B. vom BSI mit dem CyberRisikoCheck geboten wird. Du schützt damit nicht nur deine Technik, sondern dein ganzes Geschäftsmodell und die Zukunft deiner Firma.

Am Ende wirst du feststellen: IT-Sicherheit ist kein unüberwindbarer Berg, sondern ein Weg, den man Schritt für Schritt gehen kann. Und der erste Schritt – eine ehrliche Bestandsaufnahme mittels Cyber-Risiko-Check – ist vielleicht der wichtigste. Er zeigt dir die Route zum Ziel: ein sichereres, widerstandsfähigeres Unternehmen, das auch in stürmischen Zeiten Bestand hat. Worauf wartest du? Mach den Check – dein Unternehmen wird es dir danken.

Quellen: Der Inhalt dieses Artikels wurde recherchiert unter anderem auf den Seiten des BSI und des Zentralverbands des Handwerks zum Cyber-Risiko-Check, sowie in Veröffentlichungen zur IT-Sicherheit in KMU. Wichtige Zahlen und Fakten wurden den verlinkten Quellen entnommen, etwa zur Verbreitung von KMU[1], zur Motivation hinter DIN SPEC 27076[7], zum Ablauf und Nutzen des Cyber-Risiko-Checks[27] und zu Statistiken über Cyberangriffe auf kleine Unternehmen. Diese Quellen unterstreichen die Bedeutung von Initiativen wie dem Cyber-Risiko-Check für die Sicherheit unserer kleinsten Unternehmen.

[1] 53 % in kleinen und mittleren Unternehmen tätig – Statistisches Bundesamt

[3] [7] [8] [12] [19] [20] [21] [24] DIN SPEC 27076 – Wikipedia

https://de.wikipedia.org/wiki/DIN_SPEC_27076

[11] [15] [16] [17] [18] [22] [23] [25] [26] [27] Cybersicherheit für Einsteiger: CyberRisiko-Check nach DIN SPEC 27076

https://cybersicherheit-handwerk.de/Risiko-Check-nach-DIN-SPEC-27076